Dieser Artikel stellt die drei gängigen Verschlüsselungschips vor, um das Dateiformat aus dem PCB-Dateisuffix zu beurteilen und das Kopieren von Leiterplatten zu verhindern.

Beurteilen Sie das Dateiformat anhand des PCB-Dateisuffix

Viele Freunde stoßen oft auf PCB-Design-Dateien in verschiedenen Formaten während der Arbeit. Dieser Artikel fasst die entsprechenden Formate der Dateisuffixe zusammen. Ich hoffe, es wird für alle hilfreich sein.

1. PCB. Das häufigste Suffix, viele PCB-Design-Dateien sind dieses Suffix, die häufigsten davon sind Protel, PADS, zusätzlich zu ZUKENs Cadstar, CR5000, Altimums P-CAD, etc.

2.brd. Cadence Allegro, Eagle.

3.max. Eine weitere PCB Design Software ORCAD von Cadence Company.

4.min. Die Textdatei, die von ORCAD ausgegeben wird.

5. PCBdoc. Entworfen von der neuen Version von Protel DXP und AD6.

6.asc. Das Textformat einiger PCB-Software, wie PADS, protel, P-cad, etc.

7.dat, .neu, .net, etc. Netrual Datei generiert von Mentor.

8. Es besteht aus vielen Ordnern. Eine davon ist die Centlib (Zentralbibliothek), eine Mentor Expeditions-Designdatei.

9.cam. CAM350 oder Camtastic 2000 Dateien.

10.tgz. ODB++ Dateien, die von PCB Design Dateien generiert werden.

11.cad. Gencad-Datei generiert durch PCB-Design-Datei.

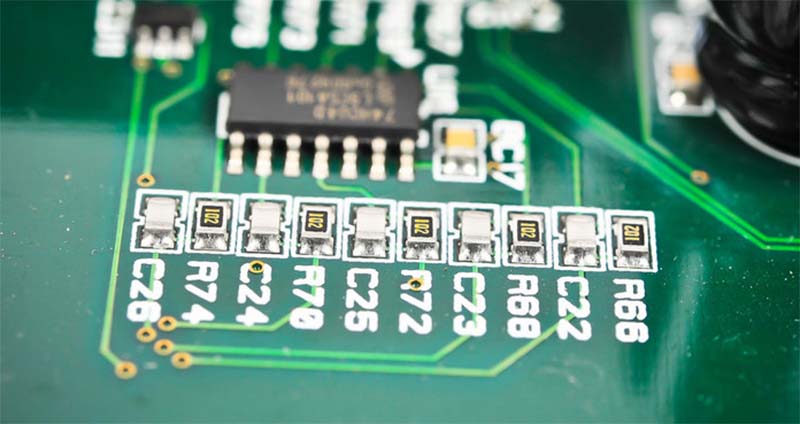

Drei gängige Verschlüsselungschips, um das Kopieren von Leiterplatten zu verhindern

In der hart umkämpften Elektronik- und Informationstechnologie-Produktindustrie werden Verschlüsselungschips für bestimmte Produkte mit höheren Entwicklungskosten immer wichtiger, um Peer Copy zu verhindern. Hier sind drei gängige Verschlüsselungschips

Lösung 1:PCB Copy Board Logic Encryption Chip

Chipstruktur: EEPROM Logic Schaltung

Copyright Protection Schema: Passwort Authentifizierung, symmetrische Algorithmus Authentifizierung

Vorteile: niedrige Kosten, einfache Peripherie Schaltung, einfache Entwicklung

Nachteile: geringe Sicherheit und leicht zu knacken

Option 2:Transplantation Verschlüsselungs-Chip basierend auf Algorithmus

Chip-Struktur: High-Security Financial Grade Verschlüsselungs-Chip

Urheberrechtsschutzregelung:

1.Die Hauptlösung: Algorithmentransplantation, Transplantation eines Teils des MCU-Programms auf den Verschlüsselungschip zum Ausführen

2.Auxiliary Schema: Authentifizierung symmetrischer Algorithmus

Vorteile: hohe Sicherheit, MCU kann den Verschlüsselungschip nicht umgehen, um unabhängig zu laufen.

Nachteile: hohe Kosten, erhöhte Benutzerauslastung, Benutzer müssen Sicherheitschipprogramme entwickeln und eine Download-Programmumgebung muss während der Massenproduktion eingerichtet werden.

Schema 3:Verschlüsselungschip basierend auf PKI Authentifizierungssystem

Chip-Struktur: High-Security Financial Grade Verschlüsselungs-Chip

Urheberrechtsschutzregelung:

1.Basierend auf der hohen Sicherheitsauthentifizierung des PKI-Systems wird der private Schlüssel im Sicherheitschip gespeichert, der durch Hardware geschützt ist und nicht gelesen werden kann, und der Schlüssel jedes Chips ist unterschiedlich.

2.Die Schlüsseldaten der Leiterplatte werden verschlüsselt gespeichert und gelesen.

Vorteile: Hohe Sicherheit, der private Schlüssel ist im Sicherheitschip gespeichert, Hardwareschutz, kann nicht gelesen werden, und jeder Chip hat einen anderen Schlüssel. Der Sicherheitschip stellt APIs bereit, sodass Benutzer kein Sicherheits-Chip-Programm entwickeln müssen.

Nachteile:höhere Kosten